Историческая справка: от первых платежей до тотальной цифровизации

Первые онлайн-покупки в Рунете начала 2000‑х напоминали эксперимент: нестабильные соединения, примитивные формы оплаты, отсутствие единых стандартов безопасности. Пользователь вводил номер карты на малоизвестном сайте, а защита порой ограничивалась банальным HTTPS, который далеко не все умели корректно настраивать. Механизмы аутентификации были упрощёнными, нередко без дополнительного SMS‑кода или push‑подтверждения, а термин «фрод‑мониторинг» практически не фигурировал в публичной повестке. Ответственность за утечку данных размывалась между банком, магазином и пользователем, что создавало питательную среду для социальных инженеров и массовых схем хищения средств.

Ситуация радикально изменилась с развитием международных стандартов PCI DSS, распространением 3‑D Secure и появлением национальных платёжных шлюзов. Банки начали выстраивать многоуровневую архитектуру защиты, внедрять машинное обучение для анализа транзакций в реальном времени и активно обучать клиентов цифровой гигиене. Параллельно в законодательство были интегрированы требования по защите персональных данных и обязанности операторов сообщать о компрометации. К 2025 году онлайн-коммерция стала нормой, а не исключением, а безопасные онлайн покупки как защитить свои данные — отдельное направление, в котором синхронно работают разработчики браузеров, платёжные системы, регуляторы и специалисты по кибербезопасности, выстраивая устойчивую экосистему электронных транзакций.

Базовые принципы: цифровая гигиена и архитектура доверия

Современная модель защиты в онлайн-коммерции опирается на несколько ключевых принципов: минимизация раскрытия платёжных реквизитов, многофакторная аутентификация, сегментация устройств и осознанное управление цифровым следом. Когда возникает вопрос, как обезопасить себя при покупках в интернет магазинах, на первый план выходят не только технические средства, но и поведенческие паттерны: использование отдельных карт или виртуальных кошельков для сетевых платежей, отказ от сохранения реквизитов на сторонних ресурсах, регулярный аудит установленных приложений. К этому добавляются обновлённые версии операционных систем и браузеров, которые закрывают уязвимости нулевого дня и уменьшают поверхность атаки, а также встроенные механизмы антифишинга и изолированные песочницы для подозрительного контента.

Отдельное направление — как защитить банковскую карту при оплате в интернете в условиях массового распространения мобильного банкинга и NFC‑платежей. Здесь базовый принцип — токенизация и делегирование хранения чувствительных данных специализированным поставщикам, а не самому магазину. Пользователь авторизует транзакцию через биометрию или надёжный PIN, а в платёжный шлюз уходит не реальный номер карты, а одноразовый токен. При утечке база токенов малоценна для злоумышленника без дополнительных параметров среды, вроде криптографических ключей, которые находятся под жёстким контролем эмитента. В совокупности эти меры выстраивают архитектуру доверия, где у каждого участника — ограниченный набор прав и прямой доступ к реквизитам клиента минимален, что заметно снижает вероятность комплексного компрометационного инцидента.

Примеры реализации: технологии и практики 2025 года

На практическом уровне безопасная оплата картой онлайн советы и рекомендации уже давно вышли за рамки банального «не сообщать PIN». В 2025 году большинство крупных платёжных сервисов используют адаптивную аутентификацию: система анализирует устройство, геолокацию, поведенческий профиль пользователя и только затем решает, достаточно ли биометрии или требуется дополнительное подтверждение через отдельный канал связи. Например, при входе с нового ноутбука в другом регионе операция автоматически попадает в группу риска, лимиты снижаются, а пользователю предлагается подтвердить личность по голосовой биометрии в мобильном приложении. Одновременно браузеры усилили защиту от фишинга: анализируют сертификаты, проверяют репутацию домена по централизованным чёрным спискам и явно помечают сомнительные формы ввода платёжных данных.

Говоря о том, как защититься от мошенников при онлайн платежах, важно учитывать рост социального инжиниринга и генеративного контента. Мошенники используют дипфейки голоса и видео, подделывают интерфейсы банковских приложений и эмулируют официальные чаты техподдержки. В ответ банки внедряют защищённые коммуникационные каналы внутри своих приложений, куда перенаправляют все чувствительные диалоги. Любые запросы перевести деньги, продиктовать одноразовый код или установить «служебное ПО» вне этого канала должны трактоваться пользователем как потенциальная атака. Дополнительно набирают популярность виртуальные карты с одноразовыми реквизитами: они генерируются под конкретную сделку и перестают быть валидными сразу после завершения транзакции, что снижает ценность перехваченных данных и ограничивает возможности их последующей монетизации со стороны злоумышленников.

Частые заблуждения: мифы о безопасности онлайн-платежей

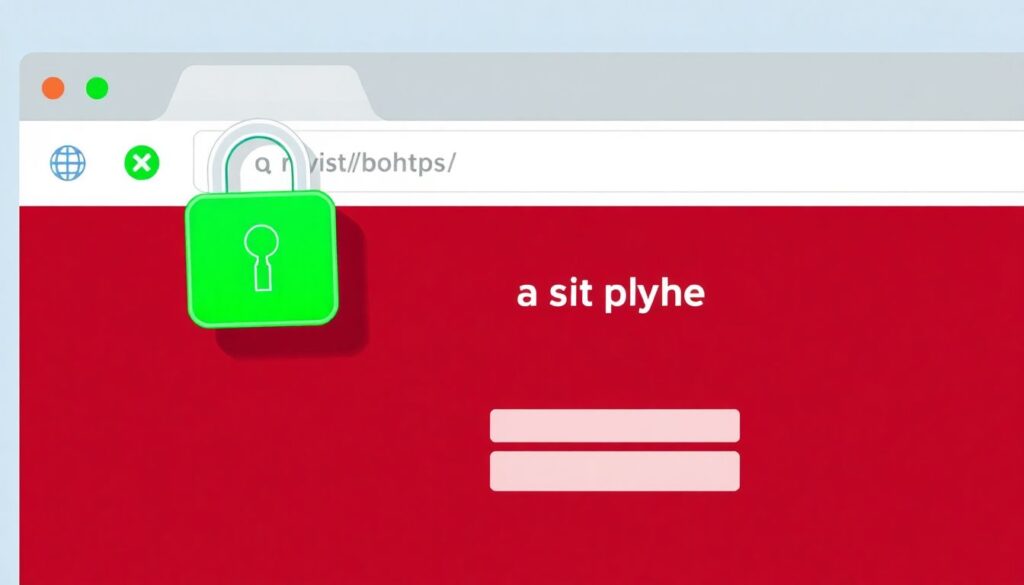

Одно из устойчивых заблуждений заключается в убеждении, что наличие значка замка в строке браузера автоматически гарантирует полноценную безопасность. HTTPS действительно обеспечивает шифрование канала между пользователем и сервером, но ничего не говорит о добросовестности владельца ресурса. Фишинговый сайт с корректным сертификатом — норма 2025 года, и здесь вопрос уже не в транспортном шифровании, а в осознанной проверке домена, истории магазина и логике происходящего диалога. Ещё один миф — «крупные площадки всегда безопасны». Хотя у больших игроков выше уровень защиты, они остаются мишенью для таргетированных атак, а ошибка пользователя при подтверждении перевода на подставной счёт не компенсируется автоматически самим фактом, что покупка инициировалась с популярного маркетплейса.

Другой распространённый стереотип связан с тем, что пользователи считают: если карта «прикреплена» к кошельку или смартфону, а не вводится вручную, то риски обнуляются. На практике защита зависит от настроек устройства, сложности экрана блокировки, наличия шифрования и своевременных обновлений. Скомпрометированный смартфон с отключённым защитным кодом превращается в удобную точку входа для злоумышленника, независимо от удобства интерфейса оплаты. Поэтому, обсуждая безопасные онлайн покупки как защитить свои данные, важно подчёркивать комплексный подход: сочетание технических механизмов, грамотной цифровой гигиены и критического отношения к любым нетипичным сценариям. Лишь совокупность этих факторов, а не один‑два «магических» совета, формирует устойчивую модель поведения, адаптированную к динамичным угрозам и новым схемам мошенничества в экосистеме электронной коммерции 2025 года.